一 浏览器代理设置

|

免责声明 本文仅是个人对该工具的学习测试过程记录,不具有恶意引导意向。 本文工具仅面向合法授权的企业安全建设行为,如您需要测试本工具的可用性,请自行搭建靶机环境。 在使用本工具进行检测时,您应确保该行为符合当地的法律法规,并且已经取得了足够的授权。请勿对非授权目标进行扫描,以避免侵犯对方的隐私或违反相关法律法规。 |

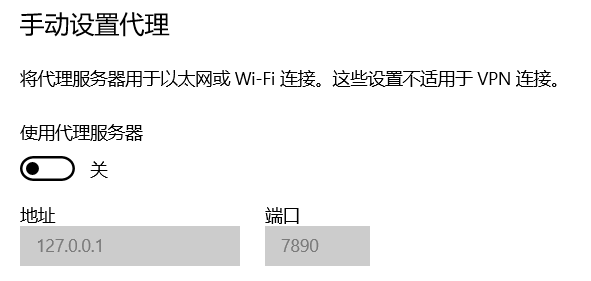

1.1 全局代理设置

通过IE(edge)浏览器设置代理,其实是调用的系统代理设置,相当于操作系统将全局代理设置,所有浏览器都会使用全局代理。

Edge--设置--系统和性能--打开计算机代理设置

|

|

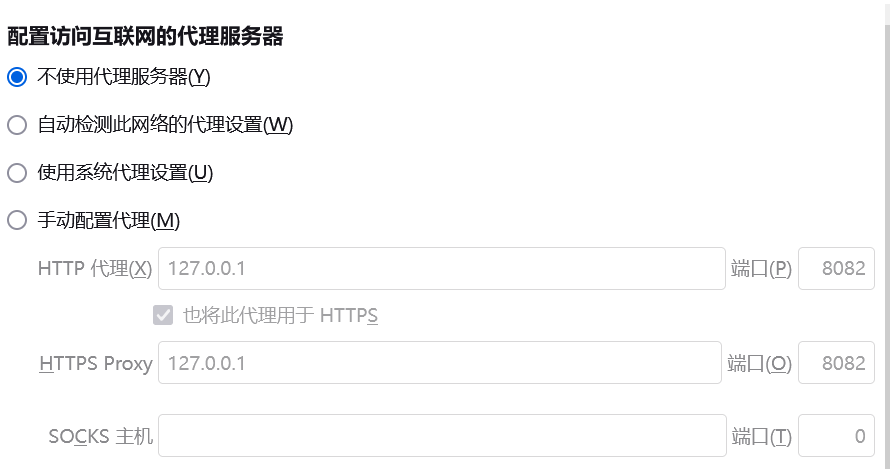

1.2 局部代理设置

火狐浏览器、谷歌浏览器等设置的代理,只针对此浏览器生效。以火狐为例如下:

也可通过火狐插件统一管理代理配置

|

|

二 利用burp实现对https站点的抓包

实现Burp对https的抓包需要安装burp证书

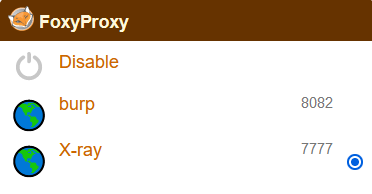

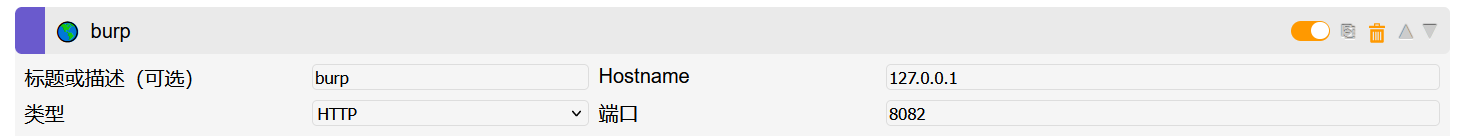

2.1 burp代理设置

Burp配置监听代理

|

|

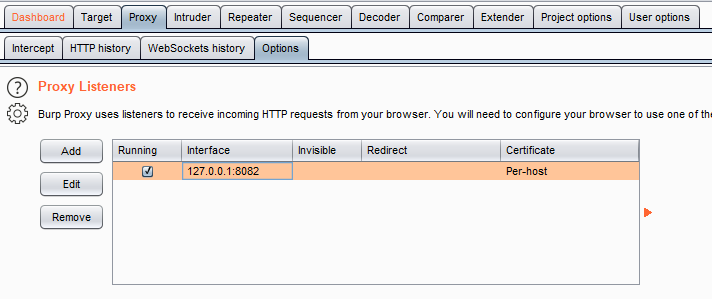

2.2 览器代理设置

浏览器启用代理(此处是火狐浏览器)

|

|

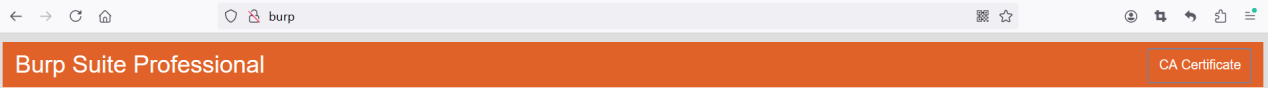

2.3 安装burp证书

配置burp监听代理的浏览(此处是火狐)访问:http://burp/,点击CA Certificate 下载证书

|

|

2.4 安装证书

2.4.1 主机安装证书

直接双击证书

2.4.2 浏览器导入证书

在火狐浏览器设置--证书管理中导入证书

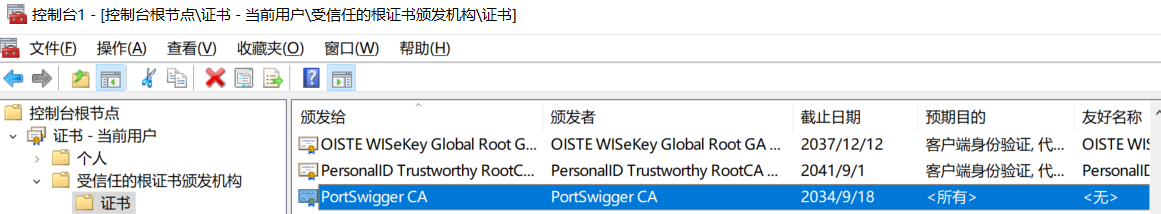

2.4.3 证书管理

主机证书管理

|

|

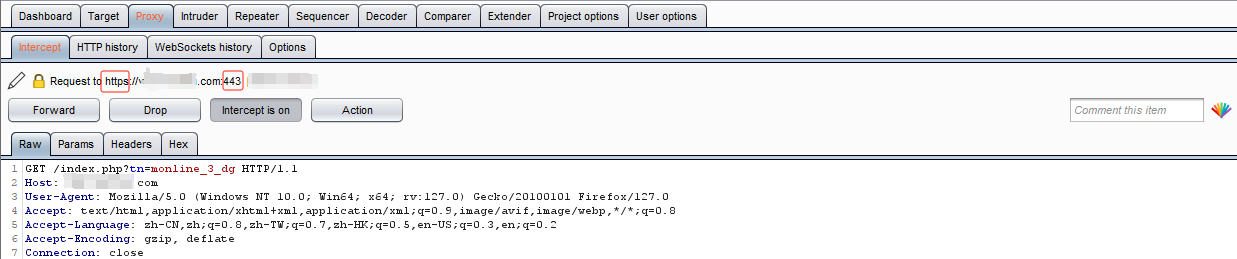

2.5 抓取https数据包

Burp开启抓包,火狐浏览器访问https网页,查看burp是否抓取成功

|

|

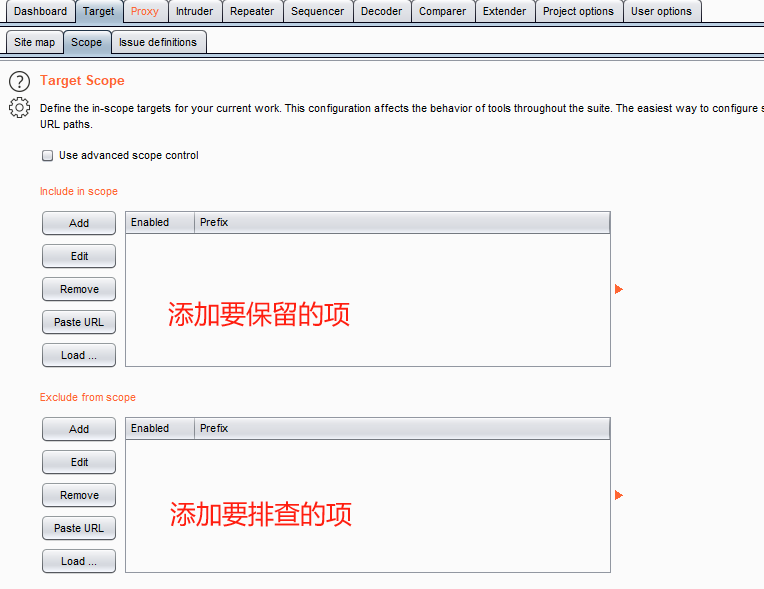

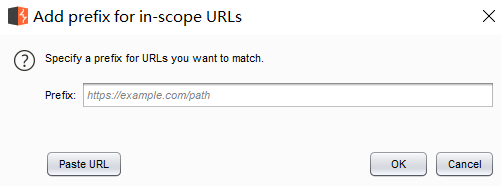

2.6 扩展-配置作用域-在HTTP history精准显示

|

|

|

按照提示,添加带有HTTP协议的完整URL,即可实现HTTP history只保留需要的抓包记录 |

三 使用Burp的Discover Content功能爬取任意站点的目录

以自建靶场为目标

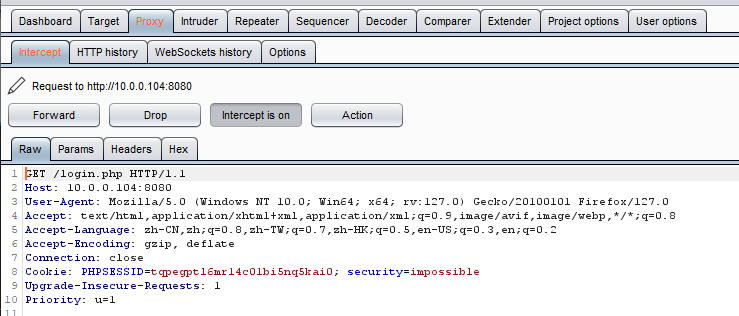

3.1 抓取目标

|

|

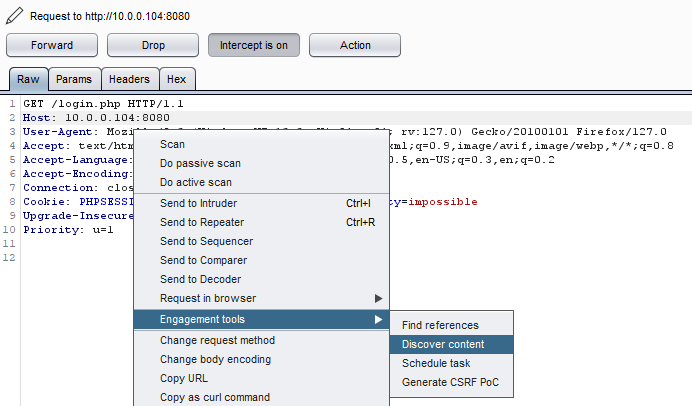

3.2 send to discover content

单击右键-->Engagement tools-->Discover content

|

|

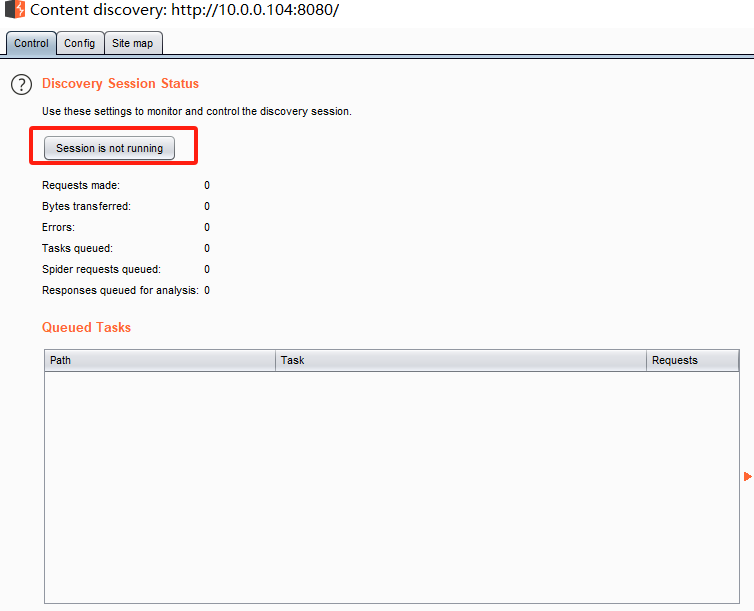

3.3 开始爬取

Session is running

|

|

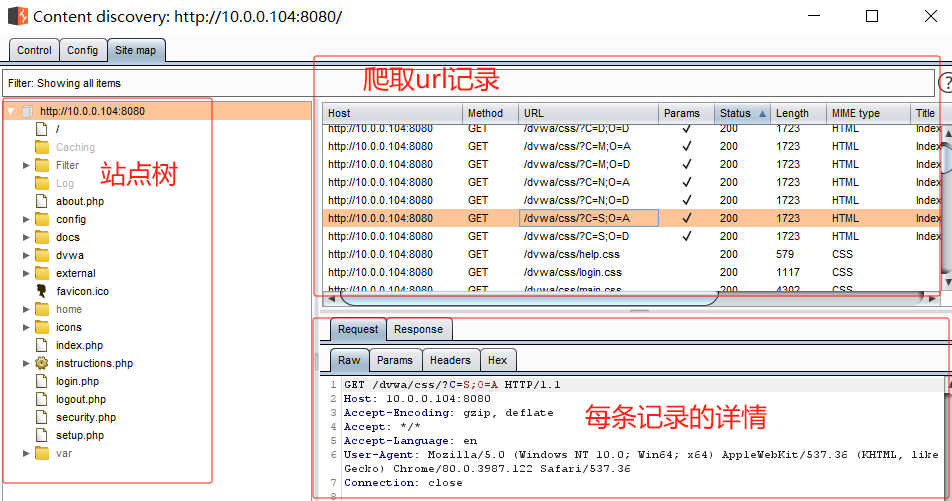

3.4 爬取结果-站点树

|

|

四 使用Burp Scan的主动扫描和被动扫描功能对DVWA站点进行扫描

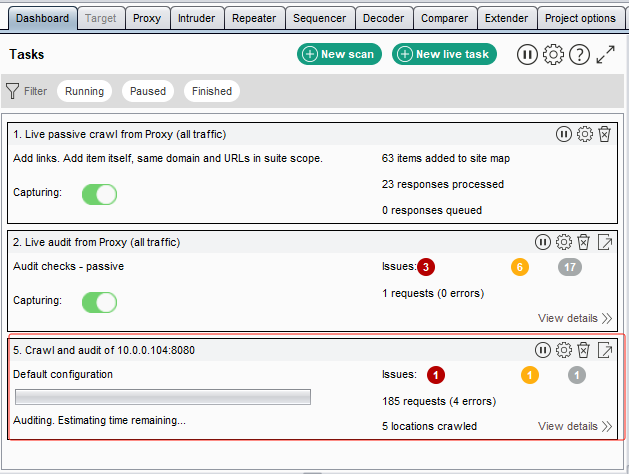

4.1 开启方式

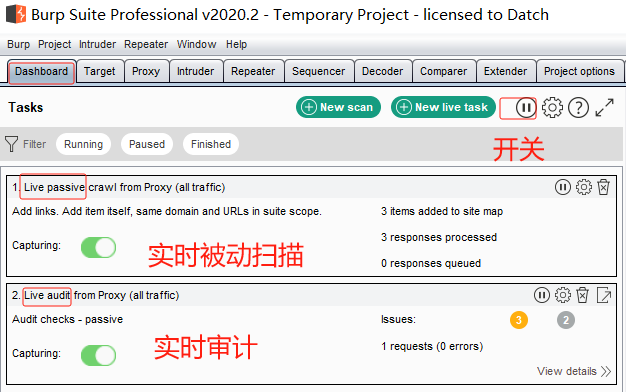

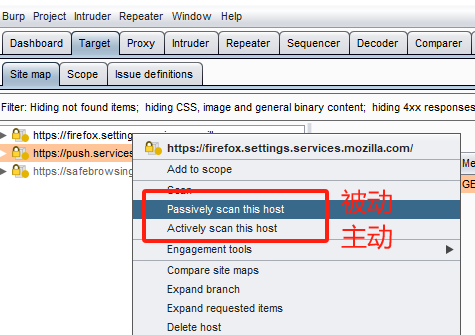

4.1.1 被动扫描启动

Burp默认开启了被动扫描;根据用户的实时操作点击页面扫描;

当使用被动扫描时,Burp几乎不额外构造请求进行爬虫和扫描,它根据用户浏览网页进行常规请求,对已经存在的请求和响应进行简单分析,这对系统的检测比较安全,通常适用于生产环境的检测;

|

|

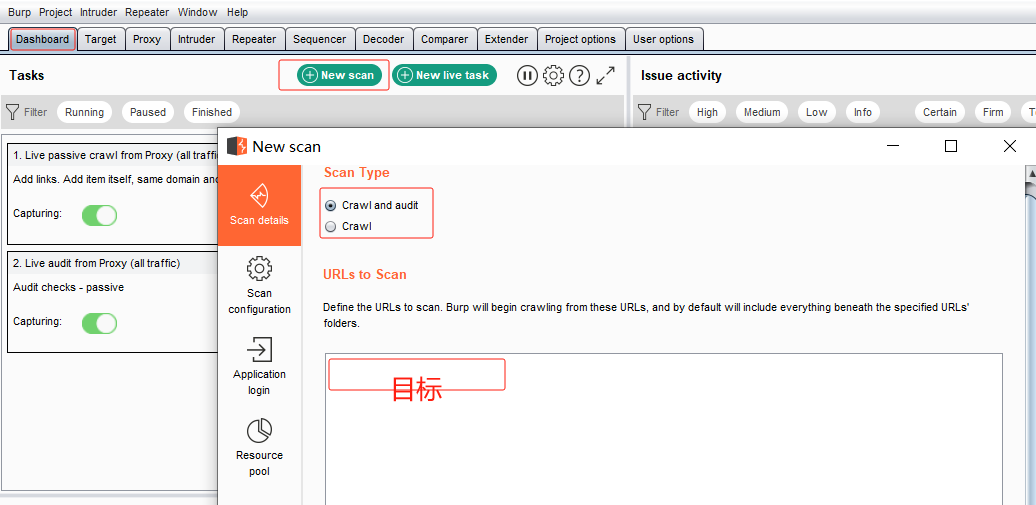

4.1.2 主动扫描启动

当使用主动扫描模式时,Burp 会向应用发送新的请求并通过payload验证漏洞。这种模式下的操作,会产生大量的请求和响应数据,直接影响系统的性能,通常使用在非生产环境。

|

|

4.1.3 其他启动方式

|

|

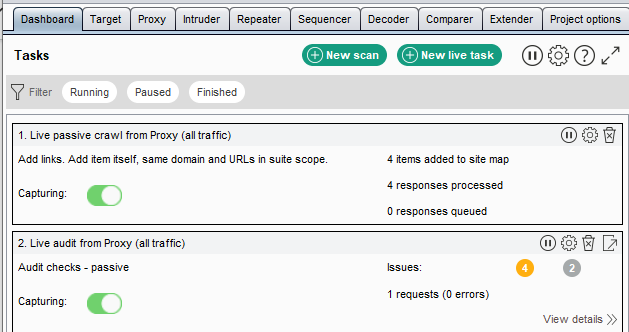

4.2 被动扫描

4.2.1 开始扫描

Burp默认开启了被动扫描;根据用户的实时操作点击页面扫描;

|

|

|

|

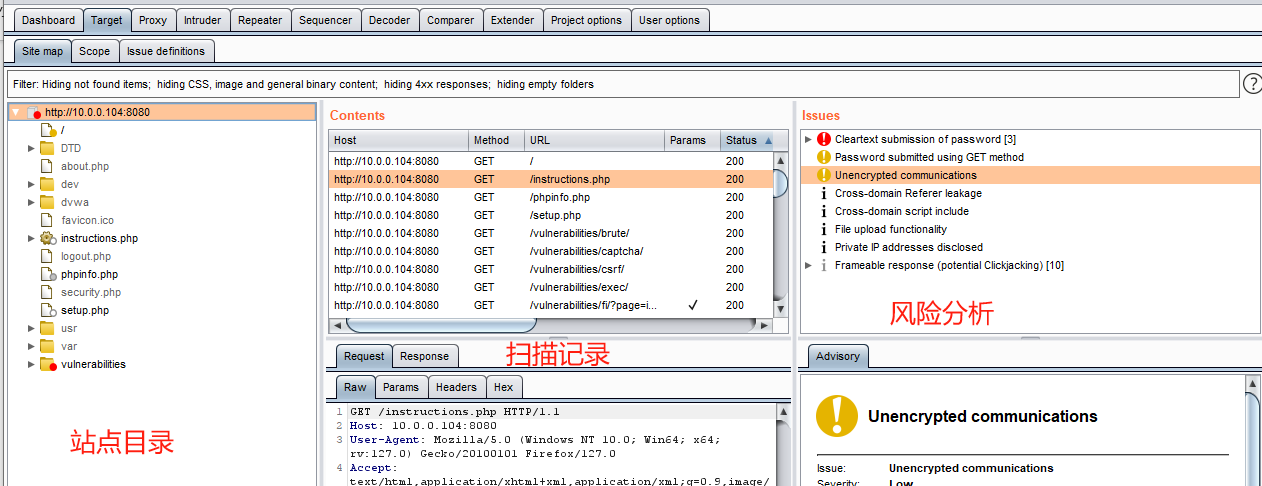

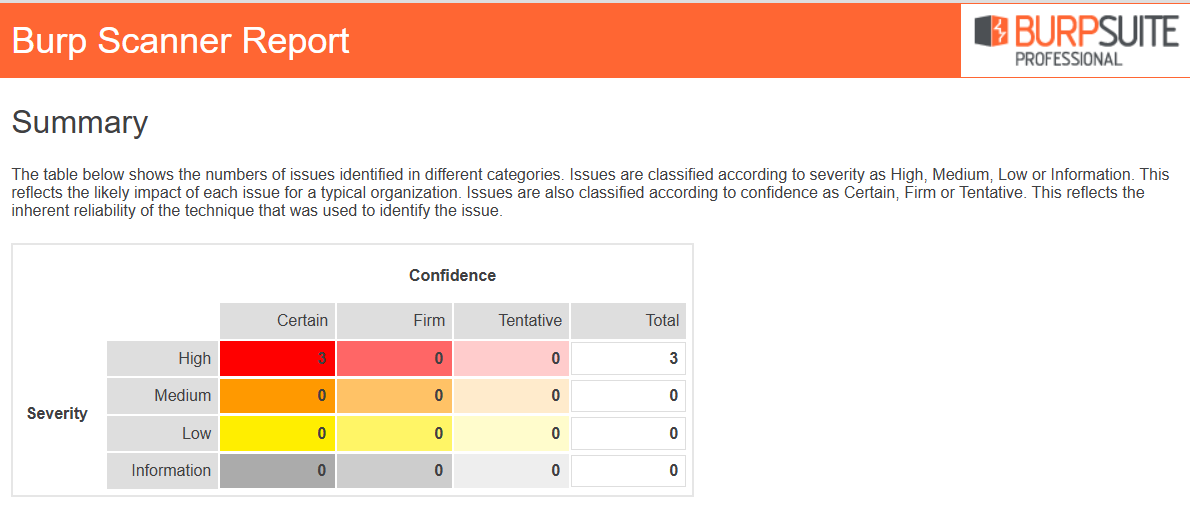

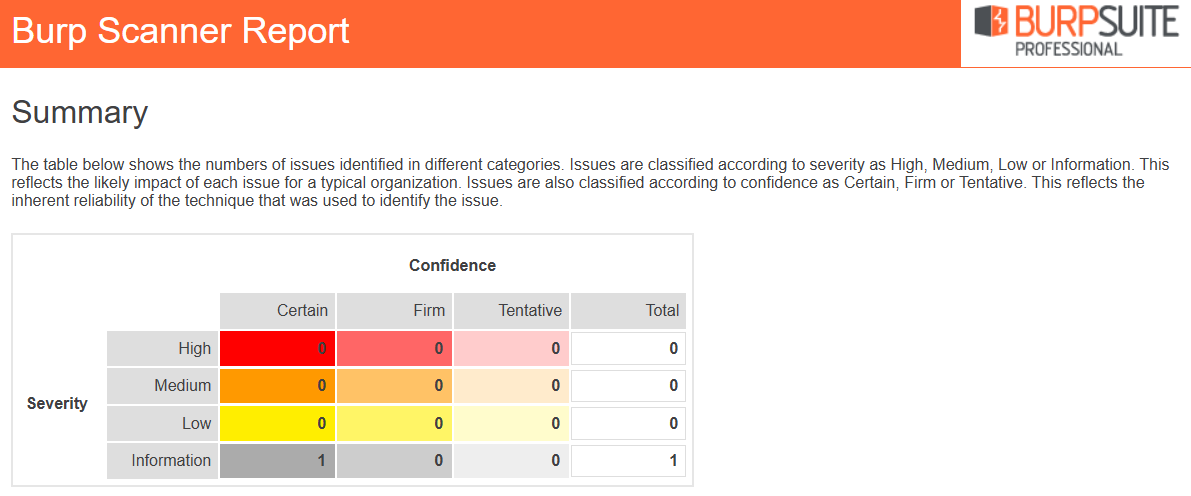

4.2.2 导出报告

|

|

|

|

|

导出passive.html,截图未展示全

|

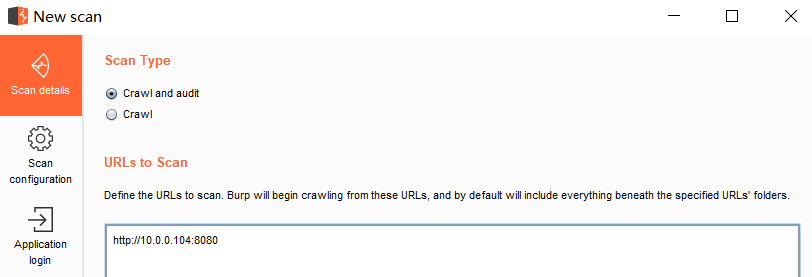

4.3 主动扫描

4.3.1 开始扫描

Dashboard页面新建scan

|

|

|

新建的主动扫描(为了验证主动扫描准确性,可以关闭图片中被动扫描(绿色按钮))

|

|

|

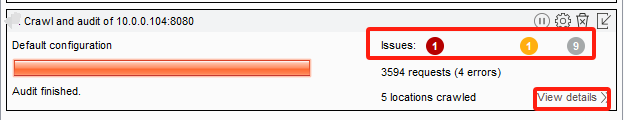

|

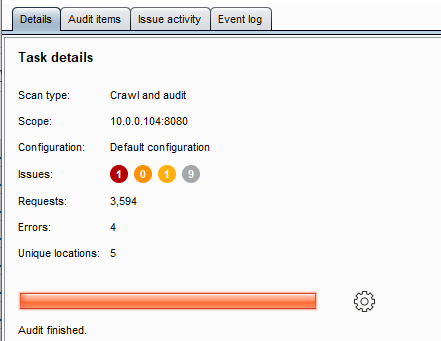

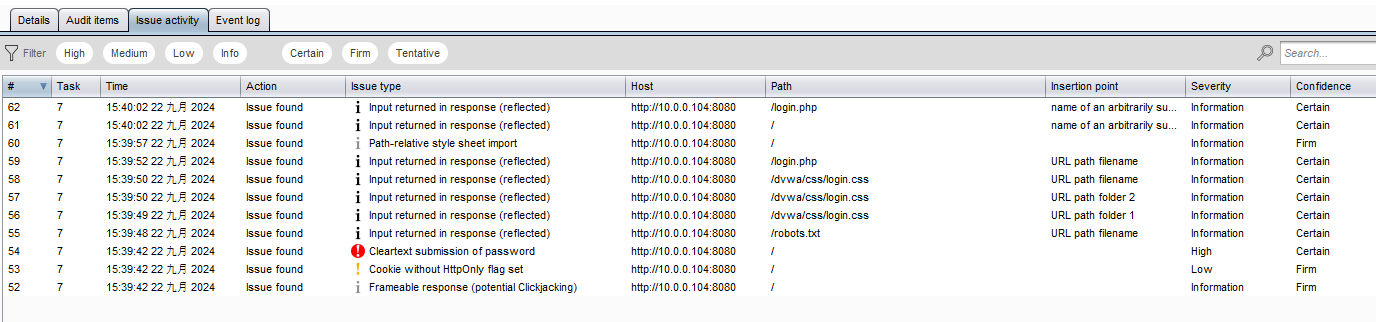

View detials查看扫描结果

|

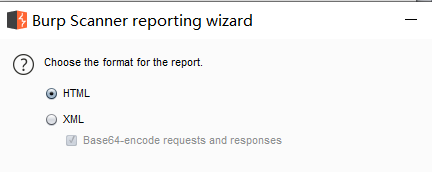

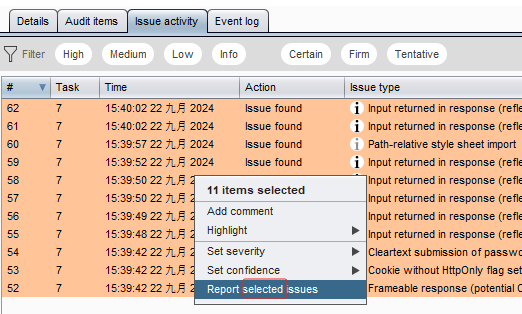

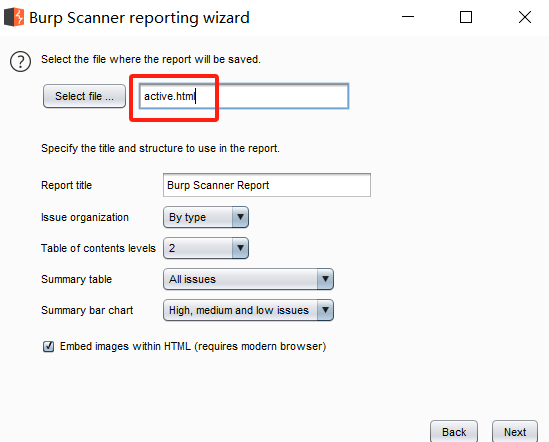

4.3.2 导出报告

|

导出选中的报告到active.html文件

|

|

|

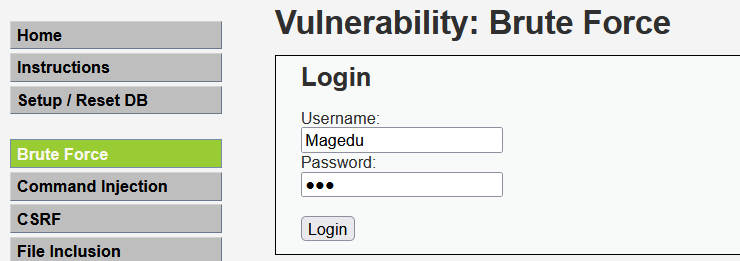

五 Burp Intruder爆破

本次练习通过自建靶场DVWA。

前提:需要把DVWA安全等级设置为LOW,这个等级,练习中发起的是GET请求,且不包含动态变化参数;这种GET方法本身也不安全,因为GET请求把参数放到了URL中。

(说明:目前实际场景基本不会有这种GET请求方法带参数的接口规范,基本是POST请求方法且参数在报文体并且一般都有动态token值放爆破,如果POST方法没有带动态token等动态参数也会存在安全隐患)

5.1 练习1

|

题目: 在DVWA靶场中设置了一个账号Magedu,且在靶场中的某处存放了一个文件名为mageduC10.txt的密码字典,请你想办法找到该字典并尝试爆破,以获取账号Magedu的正确密码。 |

5.1.1 环境准备

|

①在DVWA上传密码字典文件 ②在DVWA添加测试用户

|

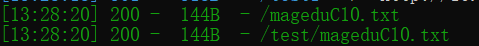

5.1.2 获取密码字典

使用dirsearch工具探测

|

①在dirsezrh工具字典添加“mageduC10.txt”关键字 |

|

②开始探测 |

|

python dirsearch.py -u http://10.0.0.104:8080/ |

|

|

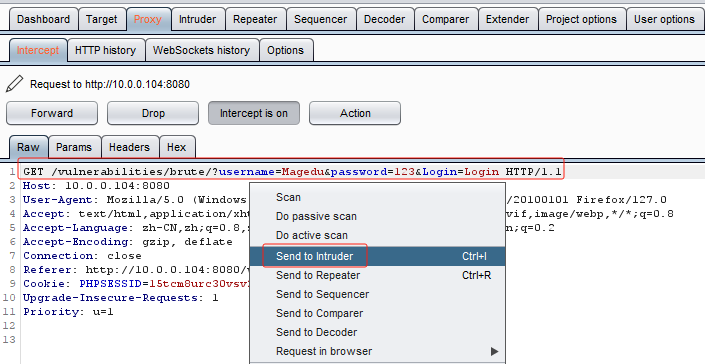

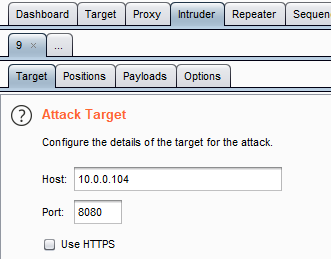

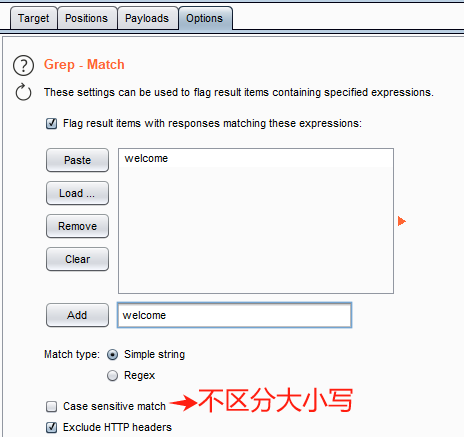

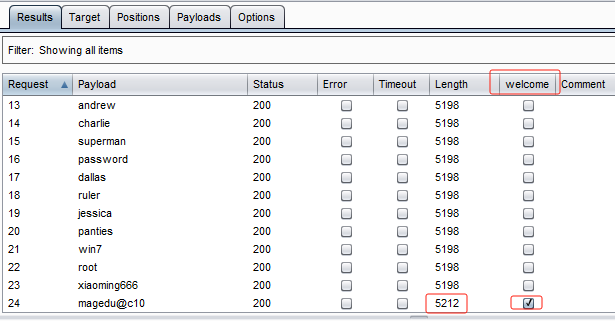

5.1.3 burp利用密码字典爆破

|

①拦截抓包 |

|

|

|

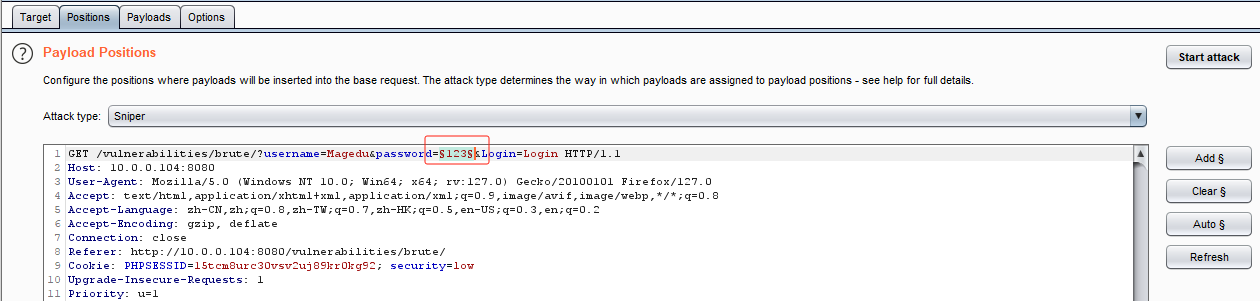

②配置爆破策略 |

|

|

|

定义爆破位置 Attack type选择:Sniper模式 狙击手模式(Sniper):一次攻击只能使用一个Payload位置

|

|

添加密码字典 |

|

|

|

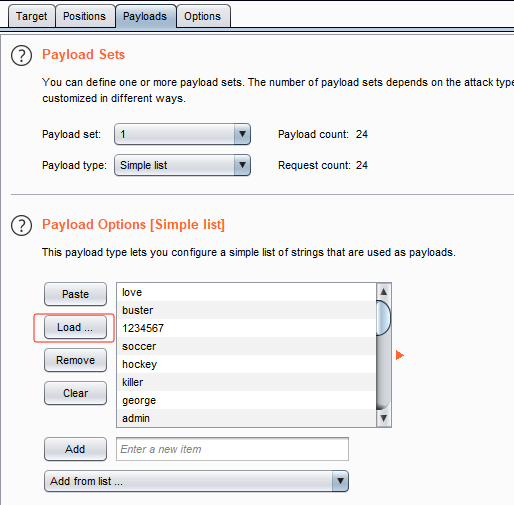

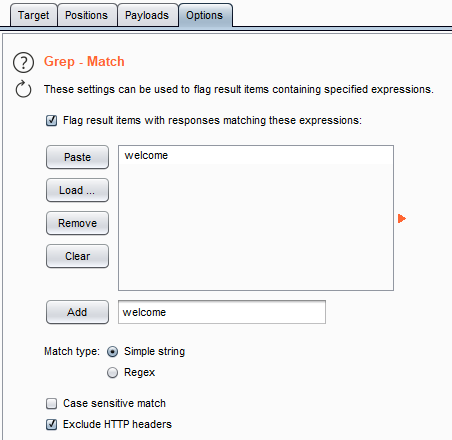

定义明显成功的记录标签(已知靶场中该界面在用户密码正确后返回提示消息中有welcome关键字) |

|

|

|

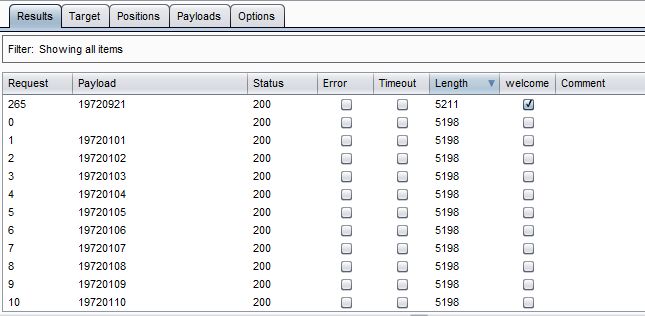

③开始执行及执行结果 Welcome列被自动勾选便于观察,length列本身也有明显差异 |

|

|

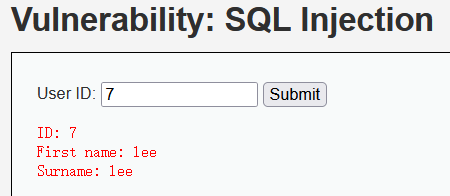

5.2 练习2

|

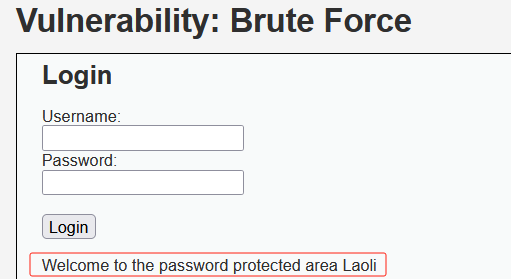

题目: 老李今年52岁了,他最近也在学习网络安全,为了方便练习,他在DVWA靶场中增设了一个自己的账号,密码就是他的生日,请你想办法破解出他的账号密码; |

5.2.1 环境准备

环境准备操作和练习1一样,自行插入一条用户数据练习

|

insert into users(user_id,first_name,last_name,user,password)values(7,'lee','lee','Laoli',MD5('19720921')); |

5.2.2 信息汇总

|

关键字梳理 |

|

老李 52岁 密码是生日

|

|

猜测汇总 |

|

Laoli laoli LaoLi leelee Leelee LeeLee Laolee laolee LaoLee等 2024-52=1972左右 |

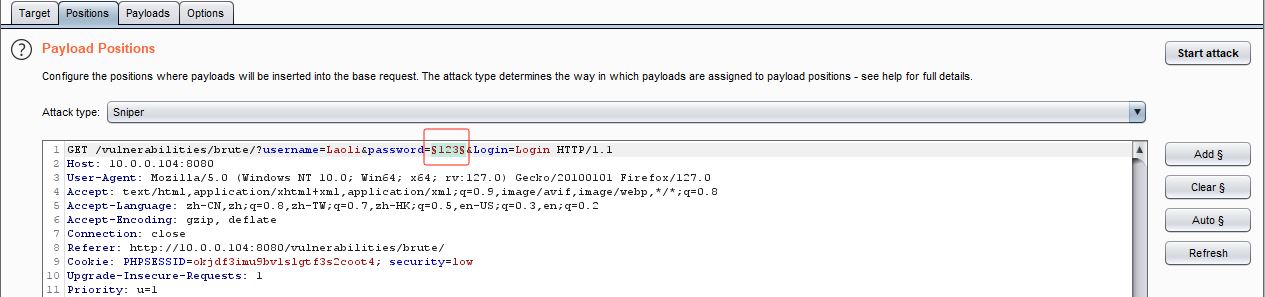

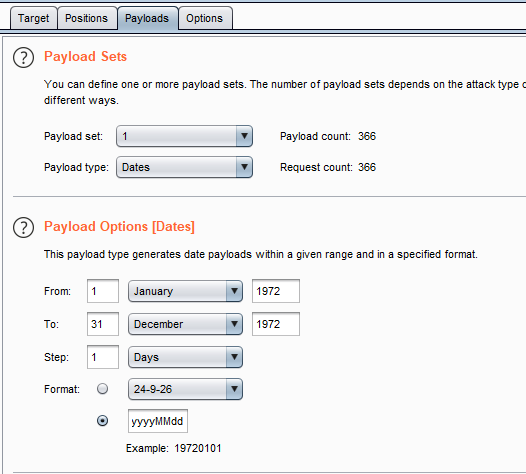

5.2.3 burp利用日期爆破

|

抓包 |

|

|

|

|

|

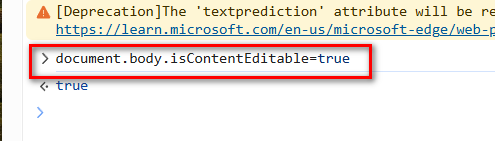

登录测试 |

|

|