学期(2024-2025-3) 学号(20241424) 《计算机基础与程序设计》第三周学习总结

作业信息

|这个作业属于([2024-2025-3-计算机基础与程序设计](https://www.cnblogs.com/rocedu/p/9577842.html#WEEK03)|

|-- |-- |

|这个作业要求在(2024-2025-3计算机基础与程序设计第三周作业)|

|这个作业的目标|参考上面的学习总结模板,把学习过程通过博客(随笔)发表,博客标题“学年 学号 《计算机基础与程序设计》第三周学习总结”,博客(随笔)要通过作业提交,截至时间本周日 23:59。|

|作业正文|https://www.cnblogs.com/zmws/p/18452271 |

教材学习内容总结

以下是《计算机科学概论》(第七版)第2章、第3章和《C语言程序设计》第2章的学习内容总结:

- 《计算机科学概论》(第七版)第2章:

核心概念:主要围绕二进制数值与记数系统展开。

数字与计算基础:数字是计算的对象,可进行各种运算,数字类型包括自然数、负数、有理数、无理数等。

位置记数法:这是一种常用的数字表示方法,用记数系统的基数的多项式表示数据,每位的数至少比基数少一,逢基数进位。介绍了二进制、八进制、十六进制等记数系统。

进制转换:详细讲解了不同记数系统与十进制之间的相互转换方法。如将其他进制数转化为十进制,需每一位的数字乘基数的该数的位减一次幂再相加;将十进制化为其他进制,用该数除以要转化的基数得到商和余数,余数从右往左写,商作为新的被除数重复操作,直到商为零。

二进制与计算机:计算机采用二进制的原因包括技术上容易实现(用低、高电平表示0、1)、可靠性高(信号降级时二进制信息出错概率低)、费用低等。还介绍了二进制中的一些术语,如位(bit,二进制数字的简称)、字节(byte,8个位)、字(一个或多个字节)等。 - 《计算机科学概论》(第七版)第3章:

数据与计算机的关系:计算机需要对数据进行表示和组织,由于硬件存储能力有限,数据压缩意义重大。数据压缩是减少储存一段信息所需的空间,压缩后数据大小除以压缩前的大小即得压缩率。

数据表示方法:

数字数据表示法:

负数表示法:包括符号数值表示法(零的表示有两种,易引起麻烦)、定长量数(一半表负数,一半表正数,加法运算时对两个数的编码求和,舍弃最高位进位)、二进制补码(与定长量数思想类似,通过特定公式计算负二进制数值)。

实数表示法:实数采用浮点表示法,由符号、尾数、指数三个属性构成,将十进制小数转化为二进制的方法是用 2 乘此数,所得整数进位写在小数点右边,依次类推,直到乘出整数。

文本表示法:文本由字符构成,通过字符集表示,常见的有 ASCII 字符集和 Unicode 字符集,文本压缩方法包括关键字编码、行程长度编码、赫夫曼编码。

音频数据表示法:音频数据需数字化声波,如 CD 利用表面凹点存储二进制数信息来存储音频。

图像与图形表示法:数字化图像将照片表示为独立的像素点集,有光栅图形格式,常见文件格式有位图、GIF、JPEG 等;图形的矢量表示法用一系列描述线段的指令来表示图像,文件较小,适合艺术线条和卡通绘画。

视频表示法:视频编译码器用于压缩电影大小,包括时间压缩(保存连续帧图像的改变部分)和空间压缩(记录颜色相同的矩形区域信息)。 - 《C语言程序设计》第2章:

程序与程序设计基础:

程序是完成某一功能的计算机指令的有序集合,程序设计是设计、编制、调试程序的过程。

程序执行由主

函数开始,在主函数结束,函数名后应跟函数头,函数内容必须用函数体括起来。

C语言的基本元素:

文件包含:是 C 语言预处理程序的一个重要功能,文件包含命令可把指定的文件插入该命令行位置,与当前源程序文件合并成一个源文件。对于#include指令,用双引号时在源程序所在目录查找包含文件,找不到再按系统标准方式在有关目录查找;用尖括号则只按系统标准在有关目录查找。

宏定义:允许用一个标识符表示一个字符串,称为“宏”(常量),如#define pi 3.14。

程序的编译与运行过程:

按照 C 语言语法规则编写的程序称为源程序,源程序需要翻译成扩展名为.obj的机器指令的目标程序,把高级语言程序翻译成机器指令程序的过程称为编译。目标程序需与库文件的代码进行连接,同时对所有机器指令程序进行重定位,生成可执行程序.exe才能运行。

算法概论:

程序由数据结构和算法组成,数据结构是对数据的描述,算法是对操作的描述。算法具有确定性、可行性、有输入输出、有穷性等特征。结构化程序设计方法包括顺序结构、分支结构(选择结构)、循环结构,设计思路为自顶向下、逐步求精、模块化设计、限制使用goto语句。

教材学习中的问题和解决过程

-

问题1:为什么二进制在计算学中很重要?

-

问题1解决方案:一、易于实现

在物理层面,二进制的表示和操作相对容易实现。计算机的基本组成部分如晶体管等电子元件,可以通过两种稳定的状态(如导通和截止、高电平和低电平)来表示二进制的 0 和 1。这使得计算机硬件的设计和制造更加简单可靠。例如,在集成电路中,通过控制电流的通断来表示二进制数字,可以实现高度集成化和大规模生产。

二、可靠性高

抗干扰能力强:二进制数字只有两种状态,在传输和处理过程中,即使受到一定程度的干扰,也比较容易恢复正确的状态。例如,在数据传输过程中,如果一个二进制位受到轻微的干扰,导致其值发生变化,但通过一些简单的校验和纠错机制,可以很容易地判断出该位是否正确,并进行修正。

错误检测和纠正容易:由于二进制的简单性,可以使用各种编码技术来进行错误检测和纠正。例如,奇偶校验码、循环冗余校验码等,可以有效地检测出数据在传输和存储过程中出现的错误,并采取相应的措施进行纠正,从而提高数据的可靠性。

三、适合逻辑运算

与逻辑门的对应关系:计算机中的逻辑运算主要是通过逻辑门来实现的。逻辑门是一种电子电路,它可以根据输入的二进制信号进行逻辑运算,并输出相应的二进制结果。例如,与门、或门、非门等基本逻辑门分别对应着逻辑与、逻辑或、逻辑非等运算。这种对应关系使得计算机可以方便地进行各种逻辑运算,从而实现复杂的计算和控制功能。

简洁的逻辑表达:二进制非常适合用于表达逻辑关系。在布尔代数中,逻辑变量只有两种取值,正好对应二进制的 0 和 1。通过布尔代数的运算规则,可以用简洁的逻辑表达式来描述复杂的逻辑关系。这为计算机的逻辑设计和编程提供了有力的工具。

四、便于存储和传输

存储密度高:在存储设备中,二进制数字可以用很小的物理空间来表示。例如,在磁盘、内存等存储介质中,通过磁化方向、电荷状态等方式可以表示二进制的 0 和 1。这使得计算机可以在有限的空间内存储大量的数据。

传输效率高:在数据传输过程中,二进制数字可以通过电信号、光信号等方式进行传输。由于二进制只有两种状态,传输过程中的信号变化相对简单,传输速度快,且误码率低。同时,可以采用各种编码技术和压缩算法来提高数据传输的效率。

五、通用性和标准化

广泛应用:二进制在计算机科学、通信工程、电子工程等领域得到了广泛的应用。几乎所有的数字计算机、通信设备、控制系统等都采用二进制进行数据的表示和处理。这种通用性使得不同的设备和系统之间可以方便地进行数据交换和通信。

标准化:二进制的表示和运算规则已经形成了国际标准,这使得不同厂商生产的计算机和设备可以遵循相同的标准进行设计和制造,从而保证了它们之间的兼容性和互操作性。例如,在计算机网络中,不同的计算机通过遵循相同的网络协议,可以实现数据的传输和共享。 -

问题2:一字节包含多少位?

-

问题2解决方案:一字节包含 8 位。

字节(Byte)是计算机信息技术用于计量存储容量的一种计量单位。而位(bit)即 “比特”,是计算机中最小的数据单位。

一个字节由 8 个二进制位组成,可以表示从 00000000 到 11111111 共 256 种不同的状态。在计算机中,字节通常用于表示一个字符、一个整数或者其他较小的数据单元。例如,一个 ASCII 码字符占用一个字节,其值可以在 0 到 127 之间变化。而在现代计算机系统中,通常以字节为单位进行内存的分配和数据的存储与传输。 -

...

基于AI的学习

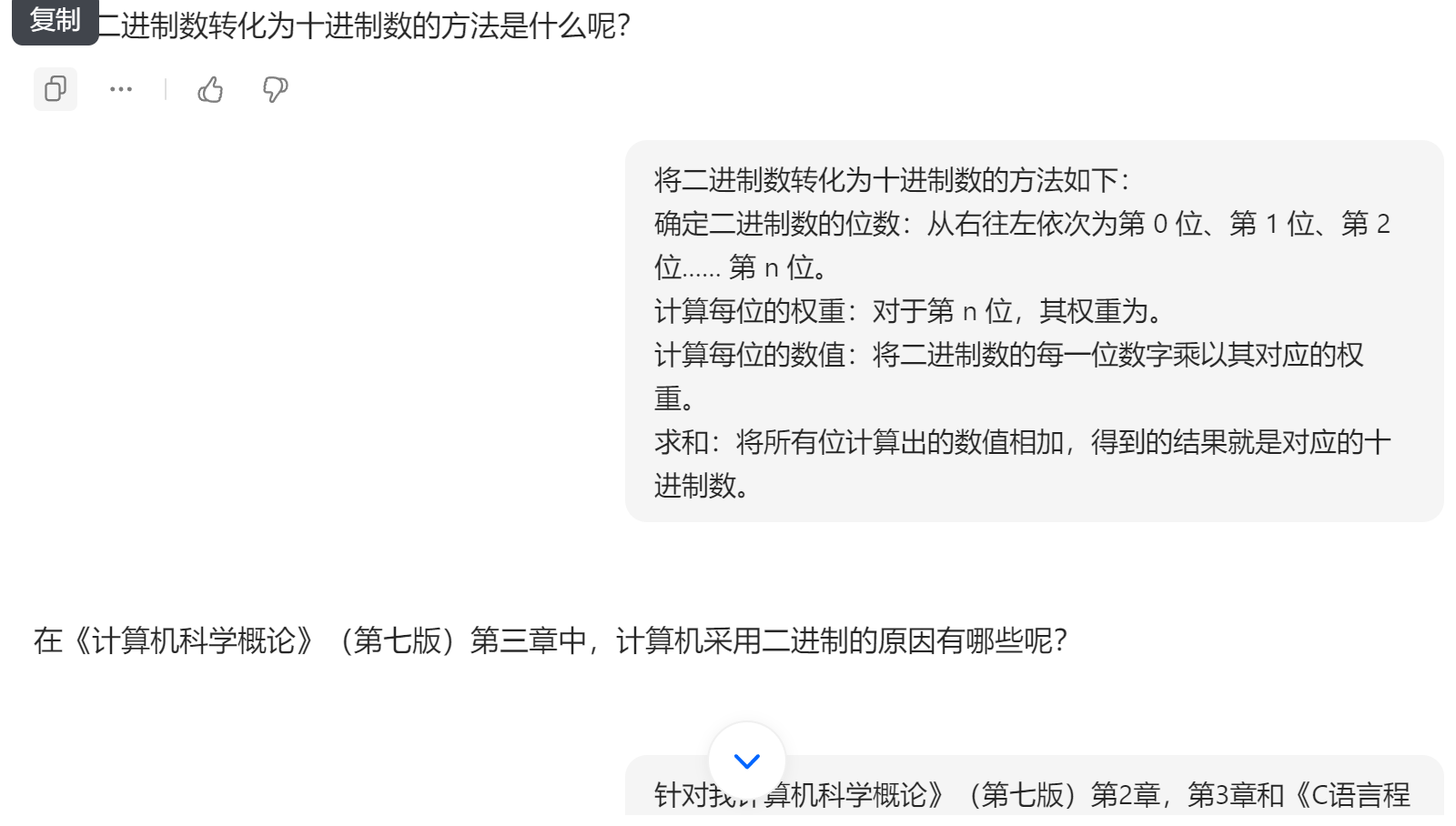

学习进度条

| 代码行数(新增/累积) | 博客量(新增/累积) | 学习时间(新增/累积) | 重要成长 | |

|---|---|---|---|---|

| 目标 | 5000行 | 30篇 | 400小时 | |

| 第一周 | 200/200 | 2/2 | 20/20 | |

| 第二周 | 300/500 | 2/4 | 18/38 | |

| 第三周 | 500/1000 | 3/7 | 22/60 |

-

计划学习时间:2小时

-

实际学习时间:3小时

-

改进情况:多阅读教材,加强整体概括能力